Western Digital lepszy niż Seagate

27 kwietnia 2010, 12:00Seagate nie jest już największym światowym producentem dysków twardych. Firma straciła palmę pierwszeństwa na rzecz Western Digital. W trzecim kwartale roku podatkowego 2010, który zakończył się 2 kwietnia, WD dostarczył na rynek 51,1 milionów dysków. To o 800 000 więcej niż Seagate.

Dlaczego masę diamentów określa się w karatach?

4 listopada 2024, 17:34Jednym z najważniejszych czynników, który znacząco oddziałuje na wycenę diamentu, jest jego masa wyrażona w karatach. Karat, oznaczany skrótem kt, to specyficzna jednostka miary, używana do określania wielkości diamentów oraz innych kamieni szlachetnych.

Rozgniewany mózg pod lupą

1 czerwca 2010, 11:01Kiedy stajemy się rozgniewani, wzrastają tętno, produkcja testosteronu oraz ciśnienie krwi, a spada stężenie hormonu stresu kortyzolu. Badacze z Uniwersytetu w Walencji wspominają też o tym, że lewa półkula mózgu staje się bardziej pobudzona (Hormones and Behavior).

Urządzenie do kradzieży prądu

6 lipca 2010, 12:30Na współczesnym polu walki wykorzystuje się coraz więcej urządzeń korzystających z energii elektrycznej. W przypadku żołnierzy piechoty oznacza to, że muszą nosić ze sobą ciężkie akumulatory. Jednak i one często nie wystarczają. Długotrwałe misje, brak możliwości doładowania urządzeń powodują, że początkowo świetnie wyposażony żołnierz zdany jest z czasem tylko na tradycyjną broń.

Słupy jak dzieła sztuki

17 sierpnia 2010, 18:49Bostońska firma Choi + Shine Architects wygrała interesujący konkurs rozpisany przez islandzką firmę energetyczną. W jego ramach Amerykanie zaprojektowali słupy wysokiego napięcia, które wyglądają jak dzieła sztuki i znacznie mniej szpecą krajobraz niż tradycyjne konstrukcje tego typu.

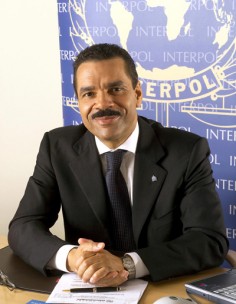

Szef Interpolu ofiarą cyberprzestępców

21 września 2010, 15:43Przed cyberprzestępcami coraz trudniej jest się uchronić. Cóż bowiem może zrobić przeciętny użytkownik internetu, skoro niedawno odkryto, że ich ofiarą padł sam szef Interpolu.

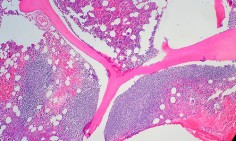

Zdrowe komórki niechcący chronią komórki nowotworu

29 października 2010, 15:46Po chemioterapii u wielu osób dochodzi do remisji, jednak w pewnych sytuacjach choroba nawraca, w dodatku często guzy są oporne na leki, które wcześniej działały. Teraz naukowcy z MIT-u zademonstrowali na myszach z chłoniakami, że część komórek nowotworowych ukrywa się w grasicy, gdzie przed działaniem leków zabezpieczają je czynniki wzrostu (cytokiny). Prof. Michael Hemann uważa, że to właśnie ci uciekinierzy odpowiadają za nawroty choroby.

Pokaż mi ząb, a powiem ci, co jesz

2 grudnia 2010, 21:34Jak rozpoznać, czym żywiło się wymarłe dawno zwierzę, jeśli dysponujemy tylko kilkoma kośćmi? Do wysnucia nawet najogólniejszych wniosków do niedawna potrzeba było zachowanej całej czaszki. Teraz wystarczy zaledwie jeden ząb.

OCZ zaprzestanie produkcji kości DRAM

13 stycznia 2011, 11:44Firma OCZ Technology ogłosiła, że z końcem lutego wycofa się z rynku układów pamięci DRAM. Rynek ten przeżywa obecnie kryzys, a OCZ woli skupić się produkcji SSD.

Ze smartfona łatwo ukraść pieniądze

17 lutego 2011, 16:41Telefony komórkowe coraz częściej są wykorzystywane do przeprowadzania transakcji finansowych, czy to do przelewów bankowych czy do zakupów w sieci. Tymczasem specjaliści z firmy Cryptography Research udowodnili, że mogą się stać one bardzo niebezpieczne dla swoich właścicieli, gdyż cyberprzestępcy są w stanie sklonować klucz kryptograficzny telefonu i poszywać się pod urządzenie.